通用漏洞&业务逻辑漏洞&水平垂直越权漏洞

权限图

水平越权

- 用户信息获取时未对用户与用户ID比较判断直接查询等

- 同级用户权限共享

- 用户A的查看到具有相同权限的用户B才可以查看到的文件

修复建议

- 在用户登录时就获取用户的ID值等信息,进行每一次操作时都要比较是否是同一个ID值

- 用户A只能操作用户A及其文件,不能操作其它用户及其文件

实例

- 用某用户登录,抓包(这里是修改用户对应的值)

-

- 修改对应的值后,forward发出这个包

- 发现成功修改

-

- 这个案例就是用A用户的权限去进行同权限用户的信息的水平越权漏洞

垂直越权

- 数据库中用户类型编号接收篡改或高权限操作未验证等

- 低高用户权限共享

- 低权限看到了高权限的东西

问题在哪里

- 没有验证 触发当前操作的用户权限

- 有验证 逻辑顺序搞错了

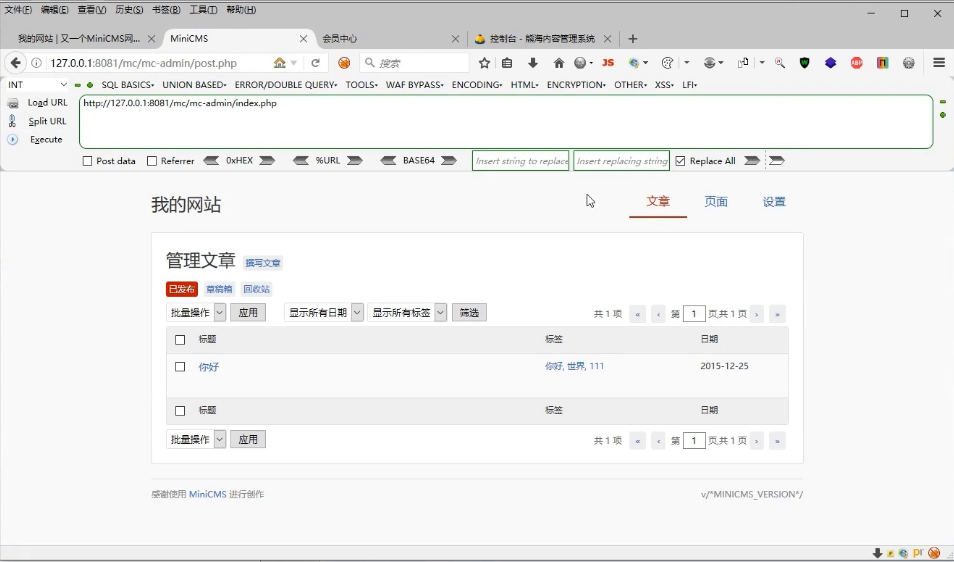

实例

- 以游客的身份,触发(发送)了管理员的数据包,从而进行了管理员的操作,垂直越权

- 首先,文章管理站有1111文章,并已发布

-

-

- 复制回收操作的链接地址

-

-

- 现在以没有登录的身份,去请求回收的链接地址

-

- 发现文章删除

访问控制

验证丢失

- 未包含引用验证代码文件等

取消验证

- 支持空口令、匿名、白名单等

脆弱验证-Cookie&Token&Jwt等

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 h3110w0r1d's Blog!